Virus dans les logiciels de suppression de malware !

Un virus dans CCleaner propriété d’AVAST Software, notamment connu pour son antivirus gratuit. Comme quoi personne n’est à l’abri d’une attaque.

Un virus dans CCleaner propriété d’AVAST Software, notamment connu pour son antivirus gratuit. Comme quoi personne n’est à l’abri d’une attaque.

Cliquez sur la page pour lire l'article

Un virus dans CCleaner propriété d’AVAST Software, notamment connu pour son antivirus gratuit. Comme quoi personne n’est à l’abri d’une attaque.

Un virus dans CCleaner propriété d’AVAST Software, notamment connu pour son antivirus gratuit. Comme quoi personne n’est à l’abri d’une attaque.

Ordinateur planté, en panne, fichiers supprimés : Comment récupérer ses données !

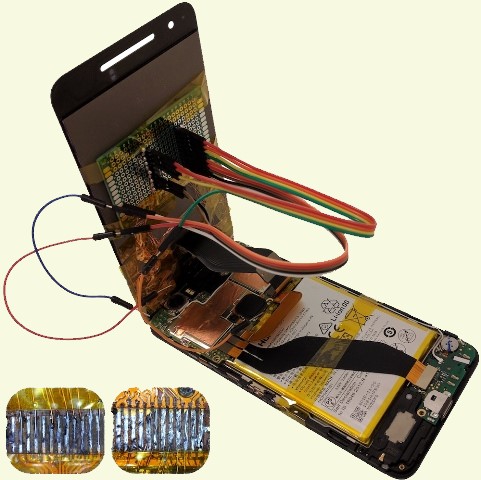

Ordinateur planté, en panne, fichiers supprimés : Comment récupérer ses données ! Pièces détachées de remplacement piratées, un vrai problème de sécurité quasi indétectable. Vérifier la provenance ! Et même pour les entreprises(Site source)

Pièces détachées de remplacement piratées, un vrai problème de sécurité quasi indétectable. Vérifier la provenance ! Et même pour les entreprises(Site source)

Pour éviter une envie irrépressible d’allier ses 2 objets, nous avons une solution pour vous...

Pour éviter une envie irrépressible d’allier ses 2 objets, nous avons une solution pour vous...

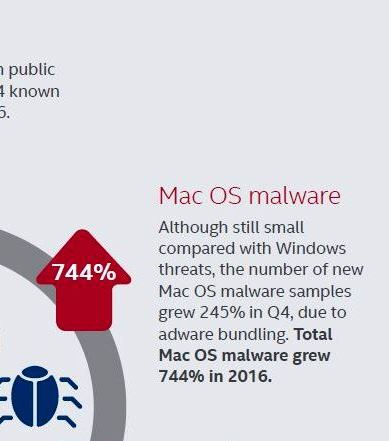

Le MacAfee Labs vient de publier un rapport sur les attaques de malware. On peut y constater une très net augmentation des malware destinés à Mac OS. Ces malware peuvent être plus ou moins graves et intrusifs, en allant de la...

Le MacAfee Labs vient de publier un rapport sur les attaques de malware. On peut y constater une très net augmentation des malware destinés à Mac OS. Ces malware peuvent être plus ou moins graves et intrusifs, en allant de la...

Les surtensions peuvent endommager les équipements jusqu’à une destruction totale. Ce problème, la plupart du temps, n’est pas pris en charge par la garantie de l’équipement et peut engendrer la perte des données (sauf si vous avez suivi nos articles sur la sauvegarde).

On peut se protéger assez simplement contre ça et pour des tarifs relativement faible (à la vue des prix des ordinateurs et de la récupération des données).

Les surtensions peuvent endommager les équipements jusqu’à une destruction totale. Ce problème, la plupart du temps, n’est pas pris en charge par la garantie de l’équipement et peut engendrer la perte des données (sauf si vous avez suivi nos articles sur la sauvegarde).

On peut se protéger assez simplement contre ça et pour des tarifs relativement faible (à la vue des prix des ordinateurs et de la récupération des données).

C’est une question qui revient souvent et sur le net il existe un nombre incalculable de comparatif et de débat.

C’est une question qui revient souvent et sur le net il existe un nombre incalculable de comparatif et de débat. Ces derniers temps l’actualité technologique est souvent constituée de piratage, de vol de données ou encore d’attaque DDOS.

Ce sont des sites internet et des sociétés bien connues qui en sont victimes, avez-vous fait attention à vos données ?...

Ces derniers temps l’actualité technologique est souvent constituée de piratage, de vol de données ou encore d’attaque DDOS.

Ce sont des sites internet et des sociétés bien connues qui en sont victimes, avez-vous fait attention à vos données ?... En 2014, l’Aire Cantilienne a fait le choix de s’engager dans une technologie d’avenir, en participant au programme de déploiement du réseau à très haut débit sur son territoire

L’objectif est de raccorder à la fibre optique des entreprises, les commerçants...

En 2014, l’Aire Cantilienne a fait le choix de s’engager dans une technologie d’avenir, en participant au programme de déploiement du réseau à très haut débit sur son territoire

L’objectif est de raccorder à la fibre optique des entreprises, les commerçants... La moyenne européenne est plus faible et s’établie à 25%. Particuliers ou professionnels sont visés par ces menaces.

Ces dangers sont mal connus des utilisateurs, une infection informatique n’est pas forcément...

La moyenne européenne est plus faible et s’établie à 25%. Particuliers ou professionnels sont visés par ces menaces.

Ces dangers sont mal connus des utilisateurs, une infection informatique n’est pas forcément... les signaler pour les stopper. Une solution que nous devrions tous utiliser.

les signaler pour les stopper. Une solution que nous devrions tous utiliser.

Un antivirus multi-équipement qui s’installe sur vos différents équipements informatiques.

Un antivirus multi-équipement qui s’installe sur vos différents équipements informatiques. En cette fin d’année et période de cadeaux il va y avoir de nombreux jouets électroniques offerts.

En cette fin d’année et période de cadeaux il va y avoir de nombreux jouets électroniques offerts. BVR-CVX est capable de concevoir, de créer et de tester des programmes informatiques et électroniques. Obsolescence programmée et consommation vont de pair et nous font oublier que nos équipements sont réparables.

BVR-CVX est capable de concevoir, de créer et de tester des programmes informatiques et électroniques. Obsolescence programmée et consommation vont de pair et nous font oublier que nos équipements sont réparables.

Afin de répondre aux demandes, BVR-CVX installe l'Informatique Cantilienne en Picardie.

Afin de répondre aux demandes, BVR-CVX installe l'Informatique Cantilienne en Picardie. BVR-CVX est capable de vous présenter une solution de financement de votre équipement informatique qui vous permet de conserver votre trésorerie.

BVR-CVX est capable de vous présenter une solution de financement de votre équipement informatique qui vous permet de conserver votre trésorerie. Big data, analyse, sécurité... Aujourd'hui ces mots que nous entendons de plus en plus souvent ont une définition obscure, ils signifient bien souvent

une utilisation et un accès à vos données personnelles, vos photos ou documents car c'est le nouveau Business Model des géants de l'informatique

Big data, analyse, sécurité... Aujourd'hui ces mots que nous entendons de plus en plus souvent ont une définition obscure, ils signifient bien souvent

une utilisation et un accès à vos données personnelles, vos photos ou documents car c'est le nouveau Business Model des géants de l'informatique  En cette période de vacances, beaucoup d’entre vous vont mettre leur habitation ou leur bureau sous vidéosurveillance.

En cette période de vacances, beaucoup d’entre vous vont mettre leur habitation ou leur bureau sous vidéosurveillance.  Encore beaucoup d’entre vous pense qu’APPLE est un équipement assez sûr car il y a peu d’attaque, mais ça c’était avant…

Encore beaucoup d’entre vous pense qu’APPLE est un équipement assez sûr car il y a peu d’attaque, mais ça c’était avant… Perte ou vol de mon BlackBerry, mon iPhone, mon Android, ma tablette, mon MacBook, mon PC portable… Situation qui peut arriver ne l’oublions pas !

il y a un autre problème plus grave qui peut vous gâcher la vie : La récupération de vos données personnelles

Perte ou vol de mon BlackBerry, mon iPhone, mon Android, ma tablette, mon MacBook, mon PC portable… Situation qui peut arriver ne l’oublions pas !

il y a un autre problème plus grave qui peut vous gâcher la vie : La récupération de vos données personnelles

Vous changez votre téléphone, ordinateur, tablette. Combien d'entre vous efface réellement leurs appareils ? Savez-vous le faire ?

Lorsque l’on fait un reset usine, dans 99% des cas vos tablettes, smartphones ou ordinateurs ne sont pas effacés

Vous changez votre téléphone, ordinateur, tablette. Combien d'entre vous efface réellement leurs appareils ? Savez-vous le faire ?

Lorsque l’on fait un reset usine, dans 99% des cas vos tablettes, smartphones ou ordinateurs ne sont pas effacés

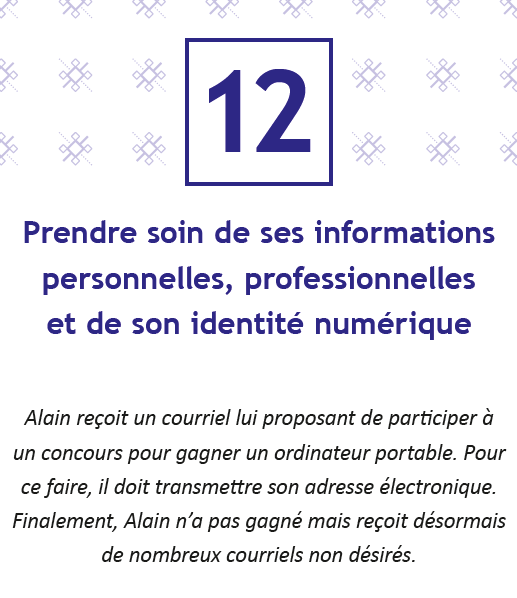

Des personnes malveillantes pratiquent l’ingénierie sociale, c’est-à-dire récoltent vos informations personnelles, le plus souvent frauduleusement et à votre insu, afin de déduire vos mots de passe, d’accéder à votre système informatique, voire d’usurper

votre identité ou de conduire des activités d’espionnage industriel....

Des personnes malveillantes pratiquent l’ingénierie sociale, c’est-à-dire récoltent vos informations personnelles, le plus souvent frauduleusement et à votre insu, afin de déduire vos mots de passe, d’accéder à votre système informatique, voire d’usurper

votre identité ou de conduire des activités d’espionnage industriel....

Cela fait bien longtemps que nous n'avions pas vu ce genre de virus, il a été découvert par TALOS (cisco). Il est très sophistiqué et il s'installe par un simple clic de la pièce jointe d'un e-mail (spam ou phishing) et peut détruire votre ordinateur...

Cela fait bien longtemps que nous n'avions pas vu ce genre de virus, il a été découvert par TALOS (cisco). Il est très sophistiqué et il s'installe par un simple clic de la pièce jointe d'un e-mail (spam ou phishing) et peut détruire votre ordinateur...

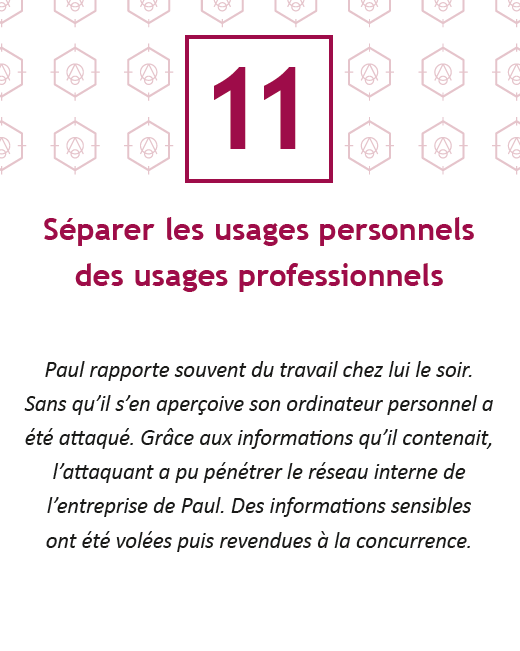

les collaborateurs tendent à utiliser leurs équipements personnels (ordinateur, smartphone, tablette, etc.) dans un contexte professionnel.

Si cette solution est de plus en plus utilisée aujourd’hui, elle pose des sérieux problèmes en matière de sécurité des données (vol ou perte des appareils, intrusions, manque...

les collaborateurs tendent à utiliser leurs équipements personnels (ordinateur, smartphone, tablette, etc.) dans un contexte professionnel.

Si cette solution est de plus en plus utilisée aujourd’hui, elle pose des sérieux problèmes en matière de sécurité des données (vol ou perte des appareils, intrusions, manque...

Lorsque vous réalisez des achats sur Internet, via votre ordinateur ou votre smartphone, vos coordonnées bancaires sont susceptibles d’être interceptées par

des attaquants directement sur votre ordinateur ou dans les fichiers clients du site marchand.

Lorsque vous réalisez des achats sur Internet, via votre ordinateur ou votre smartphone, vos coordonnées bancaires sont susceptibles d’être interceptées par

des attaquants directement sur votre ordinateur ou dans les fichiers clients du site marchand.

Savez-vous qu’il existe des moteurs de recherche différents ?

Savez-vous qu’il existe des moteurs de recherche différents ? Si vous téléchargez du contenu numérique sur des sites Internet dont la fiabilité n’est pas assurée ou vérifiée, vous prenez le risque d’enregistrer sur votre ordinateur des programmes

pouvant ne pas être à jour, voire être malveillants et pouvant contenir des virus ou des chevaux de Troie.

Si vous téléchargez du contenu numérique sur des sites Internet dont la fiabilité n’est pas assurée ou vérifiée, vous prenez le risque d’enregistrer sur votre ordinateur des programmes

pouvant ne pas être à jour, voire être malveillants et pouvant contenir des virus ou des chevaux de Troie.

En cette fin de semaine, un peu de détente.

En cette fin de semaine, un peu de détente. Quand avez-vous vérifié la dernière fois ?

Quand avez-vous vérifié la dernière fois ?  Les e-mails et leurs pièces jointes jouent souvent un rôle central dans la réalisation des attaques informatiques (phishing, pièces jointes piégées,etc.).

l’identité d’un expéditeur n’étant en rien garantie : ne pas hésiter à vérifier

Les e-mails et leurs pièces jointes jouent souvent un rôle central dans la réalisation des attaques informatiques (phishing, pièces jointes piégées,etc.).

l’identité d’un expéditeur n’étant en rien garantie : ne pas hésiter à vérifier

En 2013, le gouvernement a lancé le plan « France très Haut Débit », l’objectif est de couvrir l’intégralité du territoire national en 2022. En Haute-Savoie, l’aménagement est passé en phase opérationnelle.

en haute-savoie, l’objectif est de raccorder à la fibre optique 90% des entreprises de plus de 6 salariés...

En 2013, le gouvernement a lancé le plan « France très Haut Débit », l’objectif est de couvrir l’intégralité du territoire national en 2022. En Haute-Savoie, l’aménagement est passé en phase opérationnelle.

en haute-savoie, l’objectif est de raccorder à la fibre optique 90% des entreprises de plus de 6 salariés...

L’emploi d’ordinateurs portables, d’ordiphones (smartphones) ou de tablettes facilite les déplacements professionnels ainsi que le transport et l’échange de données.

L’emploi d’ordinateurs portables, d’ordiphones (smartphones) ou de tablettes facilite les déplacements professionnels ainsi que le transport et l’échange de données. Bien que proposant des services innovants, les ordiphones (smartphones) sont aujourd’hui très peu sécurisés.

Bien que proposant des services innovants, les ordiphones (smartphones) sont aujourd’hui très peu sécurisés. L’utilisation du Wi-Fi est une pratique attractive, elle permet, si le point d’accès n’est pas sécurisé,

à des personnes malintentionnées d’intercepter vos données et d’utiliser votre connexion Wi-Fi à votre insu pour réaliser des opérations malveillantes.

C’est pour cette raison que...

L’utilisation du Wi-Fi est une pratique attractive, elle permet, si le point d’accès n’est pas sécurisé,

à des personnes malintentionnées d’intercepter vos données et d’utiliser votre connexion Wi-Fi à votre insu pour réaliser des opérations malveillantes.

C’est pour cette raison que...

Pour veiller à la sécurité de vos données, il est vivement conseillé d’effectuer des

sauvegardes régulières (quotidiennes ou hebdomadaires par exemple). Vous pourrez

alors en disposer suite à un dysfonctionnement de votre système d’exploitation

ou à une attaque.

Pour veiller à la sécurité de vos données, il est vivement conseillé d’effectuer des

sauvegardes régulières (quotidiennes ou hebdomadaires par exemple). Vous pourrez

alors en disposer suite à un dysfonctionnement de votre système d’exploitation

ou à une attaque.

Lorsque vous accédez à votre ordinateur, vous bénéficiez de droits d’utilisation plus ou moins élevés sur celui-ci. On distingue généralement les droits dits « d’utilisateur» et les droits dits « d’administrateur ».

Dans l’utilisation quotidienne de votre ordinateur (naviguer sur Internet...

Lorsque vous accédez à votre ordinateur, vous bénéficiez de droits d’utilisation plus ou moins élevés sur celui-ci. On distingue généralement les droits dits « d’utilisateur» et les droits dits « d’administrateur ».

Dans l’utilisation quotidienne de votre ordinateur (naviguer sur Internet...

Dans chaque système d’exploitation (Android, IOS, MacOS, Linux, Windows,…), logiciel ou application, des vulnérabilités existent.

Une fois découvertes, elles sont corrigées par les éditeurs qui proposent alors aux utilisateurs des mises à jour de sécurité...

Dans chaque système d’exploitation (Android, IOS, MacOS, Linux, Windows,…), logiciel ou application, des vulnérabilités existent.

Une fois découvertes, elles sont corrigées par les éditeurs qui proposent alors aux utilisateurs des mises à jour de sécurité...

Le mot de passe est un outil d’authentification utilisé notamment pour accéder à un équipement numérique et à ses données.

Pour protéger vos informations personnelles, choisissez des mots de passe difficiles à retrouver à l’aide d’outils automatisés ou à deviner par une tierce personne. Plus

votre...

Le mot de passe est un outil d’authentification utilisé notamment pour accéder à un équipement numérique et à ses données.

Pour protéger vos informations personnelles, choisissez des mots de passe difficiles à retrouver à l’aide d’outils automatisés ou à deviner par une tierce personne. Plus

votre...